Каждый день появляются тысячи новых образцов вредоносных программ. В погоне за наживой вирусописатели придумывают все новые методы противодействия обнаружению и удалению своего вредоносного кода из системы антивирусными программами, например, при помощи развития руткит-технологий маскировки. В таких условиях ни один антивирус не способен гарантировать 100% защиту компьютера, поэтому у простого пользователя всегда будут оставаться риски заражения даже с установленной антивирусной защитой.

Во многих случаях пропущенная на компьютер вредоносная программа может очень долго находиться незамеченной, даже при установленном антивирусе. В этом случае пользователь будет испытывать ложное чувство защищенности - его антивирус не просигнализирует о какой-либо опасности, в том время как злоумышленники при помощи активной вредоносной программы будут собирать его конфиденциальные данные или использовать мощности компьютера в своих целях. Также нередки случаи, когда вредоносная программа обнаруживается антивирусом, но удалить ее он не может, что вынуждает пользователя обращаться в техническую поддержку или же самостоятельно устранять заражение при помощи дополнительных утилит.

Антивирусные вендоры могут защитить своих клиентов, развивая технологии обнаружения проникшего на компьютер вредоносного кода и его корректного удаления. Но, как показывает практика, далеко не все уделяют этому аспекту защиты должное внимание.

Цель данного теста - проверить персональные версии антивирусов на способность успешно (не нарушая работоспособность операционной систем) обнаруживать и удалять вредоносные программы, уже проникшие на компьютер, начавшие действовать и скрывающие следы своей активности.

В тесте принимали участие антивирусные продукты 17 производителей, среди которых:

- Avast! Professional Edition 4.8.1368

- AVG Anti-Virus & Anti-Spyware 8.5.0.40

- Avira AntiVir PE Premium 9.0.0.75

- BitDefender Antivirus 2010 (13.0.18.345)

- Comodo Antivirus 3.13.121240.574

- Dr.Web Anti-Virus 5.00.10.11260

- Eset NOD32 Antivirus 4.0.474.0

- F-Secure Anti-Virus 2010 (10.00 build 246)

- Kaspersky Anti-Virus 2010 (9.0.0.736 (a.b))

- McAfee VirusScan 2010 (13.15.113)

- Microsoft Security Essentials 1.0.1611.0

- Outpost Antivirus Pro 2009 (6.7.1 2983.450.0714)

- Panda Antivirus 2010 (9.01.00)

- Sophos Antivirus 9.0.0

- Norton AntiVirus 2010 (17.0.0.136)

- Trend Micro Antivirus plus Antispyware 2010 (17.50.1366)

- VBA32 Antivirus 3.12.12.0

Тест проводился на следующих вредоносных программах, которые были выбраны в соответствии с определенными требованиями:

- AdWare.Virtumonde (Vundo)

- Rustock (NewRest)

- Sinowal (Mebroot)

- Email-Worm.Scano (Areses)

- TDL (TDSS, Alureon, Tidserv)

- TDL2 (TDSS, Alureon, Tidserv)

- Srizbi

- Rootkit.Podnuha (Boaxxe)

- Rootkit.Pakes (synsenddrv)

- Rootkit.Protector (Cutwail, Pandex, Pushdo)

- Virus.Protector (Kobcka, Neprodoor)

- Xorpix (Eterok)

- Trojan-Spy.Zbot

- Win32/Glaze

- SubSys (Trojan.Okuks)

- TDL3 v.3.17 (TDSS, Alureon, Tidserv)

Сравнение антивирусов по возможности лечения

Таблица 1: Результаты лечения активного заражения различными антивирусами (начало)

Таблица 2: Результаты лечения активного заражения различными антивирусами (продолжение)

Таблица 3: Результаты лечения активного заражения различными антивирусами (окончание)

Напомним, что в соответствии с используемой схемой анализа результатов и награждения, (+) означает, что антивирус успешно устранил активное заражение системы, при этом работоспособность системы была восстановлена (или не нарушена). (-) означает, что антивирус не смог устранить активное заражение или при лечении была серьезно нарушена работоспособность системы.

Как видно из таблиц 1-3 самым сложным для удаления оказался бэкдор-шпион Sinowal (Mebroot), который не смог вылечить ни один из протестированных антивирусов.

Далее по сложности для удаления следует нашумевшая троянская программа TDL3 (TDSS, Alureon, Tidserv), червь Worm.Scano (Areses) и вирус Virus.Protector (Kobcka, Neprodoor). С ними справились не более трех из протестированных антивирусов.

Также достаточно сложными для удаления оказались вредоносные программы TDL2 (TDSS, Alureon, Tidserv), Srizbi, Rootkit.Podnuha (Boaxxe), SubSys (Trojan.Okuks), Rustock (NewRest) и Rootkit.Protector (Cutwail, Pandex), с ними смогли справиться не более пяти антивирусов.

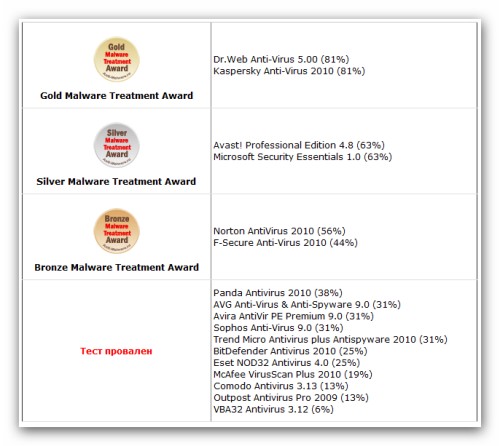

Итоговые результаты теста и награды

Таблица 4: Итоговые результаты теста и награды

В итоге только 6 из 17 протестированных антивирусов показали достойные результаты по лечению активного заражения. Согласно действующей для всех подобных тестов системы награждения, высшую награду Platinum Malware Treatment Award в этот раз не получил никто.

Лучшими по результатам теста оказались Dr.Web и Антивирус Касперского, которые корректно вылечили систему в 13 из 16 случаев и получили заслуженную награду Gold Malware Treatment Award.

Хорошие результаты также показали антивирусы Avast! Professional Edition и Microsoft Security Essentials, получившие награду Silver Malware Treatment Award, а также Norton AntiVirus и F-Secure Anti-Virus, получившие Bronze Malware Treatment Award.

Отдельно необходимо отметить неожиданно высокие результаты нового бесплатного антивируса Microsoft, который с первого же раза сумел войти в призеры этого сложного теста. Такой результат свидетельствует, что корпорация уделяет внимание проблеме устранения активных заражений.

Также необходимо сделать комментарий относительно VBA32 Antivirus. Дело в том, что в составе дистрибутива этого антивируса идет Vba32 AntiRootkit, который необходимо запускать отдельно (в интерфейсе нет информации о нем) и производить удаление вредоносных программ из системы в ручном режиме. Тоже самое касается и утилиты Eset SysInspector. Согласно методологии теста мы не могли их учитывать, но эффективность этих программ (также как и других антируткитов и утилит для лечения системы) мы проверим в самом ближайшем будущем отдельном тесте.

В заключение хотелось бы проанализировать результаты всех наших тестов на лечение активного заражения за 2007-2010 годы. Для этого к результатам этого теста были добавлены результаты трех предыдущих тестов, которые вы можете найти здесь. Таким образом, можно проследить изменения в эффективности лечения сложных случаев заражения для каждого протестированного продукта (за исключением Microsoft, который не участвовал в предыдущих тестах) - см. рисунок 1. Рисунок 1: Динамика изменения возможностей антивирусов по лечению активного заражения Рисунок 2: Динамика изменения возможностей антивирусов по лечению активного заражения Как видно из рисунков 1-2, никакого прогресса в лечении сложных видов угроз по индустрии в целом не наблюдается. Положительную динамику в последних тестах продемонстрировал только Антивирус Касперского и F-Secure. Открытие прошлого теста, Outpost, к сожалению, сдал позиции и не смог закрепиться в группе сильнейших. Стабильно лучшими антивирусами для лечения активного заражения остаются четыре продукта: Dr.Web, Антивирус Касперского, Avast и Norton. Результаты других антивирусов или балансируют на неудовлетворительном уровне или, что еще хуже, снижаются. Василий Бердников, руководитель тестовой лаборатории Anti-Malware.ru и координатор данного теста, так комментирует его результаты: «Важной характеристикой любого антивируса является способность лечить зараженный ПК. Но как видно из результатов тестирования, справиться с этой проблемой могут далеко не все. Более того, во многих случаях пользователь зараженного ПК даже не будет знать о том, что является частью ботнета, имея при этом работающий антивирус с актуальными обновлениями. Исходя из постоянного совершенствования технологий, применяемых в современных вредоносных программах, антивирусным вендорам стоит больше уделять внимания развитию технологий обнаружения и эффективного лечения зараженной системы. Текущими тенденциями продолжает быть не маскировка файла на диске, а выдача ложного содержимого при чтении файла антивирусом, что позволяет от него эффективно маскироваться». Антон Белоусов, руководитель отдела по работе с ИТ-специалистами и направлению информационной безопасности, Microsoft в России: «Качество сканирования и умение удалить найденные вредоносные программы является одной из наиболее важных характеристик современного антивируса. И мы очень рады, что наш новый продукт Microsoft Security Essentials уже в первой версии показал хорошие результаты в тесте на лечение активного заражения. Также мы продолжаем работу над улучшением качества сканирования и быстродействием нашего продукта. Но уже сейчас можно сказать, что пользователи, использующие Microsoft Security Essentials, будут надежно защищены от большинства известных на данный момент вредоносных программ. Отдельно хочется отметить, что в последнее время количество действительно сложных вирусов растет, и проблема их обнаружения и удаления стоит довольно остро. Именно поэтому команда сотрудников Microsoft, отвечающих за создание антивирусных баз растет и пополняется высококлассными специалистами». Сергей Уласень, начальник отдела разработки антивирусного ядра компании «ВирусБлокАда»: «В борьбе с активными заражениями наша компания выбрала несколько иной путь, который отличается от логики работы, проверяемой в данном тесте. Так в прошлом году мы начали разрабатывать специализированную утилиту VBA32 AntiRootkit. В задачи данной утилиты входит поиск и возможность обезвреживания активных заражений. Уже в начале марта бета-тестерам компании будет доступна новая версия VBA32 AntiRootkit 3.12.5.0, функционал которой значительно доработан, и большинство указанных в тесте вредоносных программ можно будет обнаруживать и обезвреживать с ее помощью. Комментирует Вячеслав Русаков, ведущий разработчик «Лаборатории Касперского»: «В первую очередь хотелось бы отметить, что команда тестеров Anti-Malware.ru прислушались к комментариям вендоров и провели этот тест не на виртуальных машинах, а на настоящих. Таким образом, тест намного лучше отражает реальное положение дел. Вместе с тем ситуация с каждым годом становится все плачевнее. Призывы к улучшению компонент противодействия активным угрозам в очередной раз не были услышаны, что наглядно демонстрируется данным тестом. Большинство антивирусных продуктов сдают свои позиции в области лечения активного заражения. Говорит это, прежде всего, о том, что производители систем защиты не уделяют должного внимания данной проблеме и продолжают наращивать лишь мощности защитных технологий. В результате пользователь остается один на один со сложной угрозой, а чаще и вовсе не подозревает о ее существовании на своем компьютере. В сфере руткитов и сложных угроз прослеживается определенный тренд – вредоносный код становится все более изощренным, используются технологии заражения системных компонент операционной системы, проникновение на компьютер в обход основных модулей защиты антивируса. Современные вредоносные программы используют еще более мощные алгоритмы защиты от обнаружения и лечения антивирусными продуктами. Решения «Лаборатории Касперского» в очередной раз подтвердили свое звание не только как высокотехнологичных антивирусных продуктов, способных предотвратить проникновение вредоносного ПО на компьютер пользователя, но также способных эффективно бороться с заражением внутри системы. Мы продолжаем удерживать баланс между инновационными технологиями и грамотной поддержкой всех направлений развития».Анализ изменений в сравнении с предыдущими тестами

Комментарии партнеров Anti-Malware.ru

Данная утилита уже сейчас входит в состав антивирусного комплекса VBA32 и доступна всем пользователям в качестве отдельного модуля. В будущем мы планируем взять курс на внедрение технологий, примененных в VBA32 AntiRootkit, в функциональность комплекса в целом».